<디지털 증거 획득 (Digital Evidence Acquisition)>

Slides/Fundamentals/(FP) 디지털 증거 획득 (Digital Evidence Acquisition).pdf at master · proneer/Slides

Slides. Contribute to proneer/Slides development by creating an account on GitHub.

github.com

증거 획득 방식

1. 저장매체 복사

원본 읽기 → 사본 쓰기

- 장점

- 비교적 손쉬운 방법으로 증거 수집 가능

- 빠른 분석 가능 → 필요한 데이터만 빠르게 확보

- 시스템 전원을 내릴 수 없는 상황에서 유용

- 단점

- 활성 시스템의 훼손 위험

- 일반적인 복사 방식이므로 삭제된 파일은 복구 어려움

- 파일/디렉터리 단위만 복사됨 (은닉 데이터 수집에 한계)

2. 저장매체 복제

물리 섹터 단위로 원본 전체 복제

- 장점

- 무결성 유지

- 삭제된 파일 포함 모든 정보 복구 가능

- 단점

- 동일하거나 더 큰 사본 저장매체 필요

- 저장매체 특성에 따라 에러 발생 가능

- 복제 전 완전 삭제(wiping) 필요

3. 저장매체 이미징

이미지 파일 형태로 저장

- 장점

- 무결성 유지

- 복제보다 유연함 (압축 가능, 여러 명이 병렬 작업 가능)

- 사본 저장매체 없이도 저장 가능 (이미지 파일만 있으면 됨)

- 복제 전 Wiping 필요 없음

- 단점

- 2TB 원본을 압축 없이 저장하려면 2TB 이상 공간 필요

4. 저장매체 이미지 종류

RAW(dd) 이미지

- 비트스트림 그대로 저장

- 무결성 유지 불확실성 존재 가능

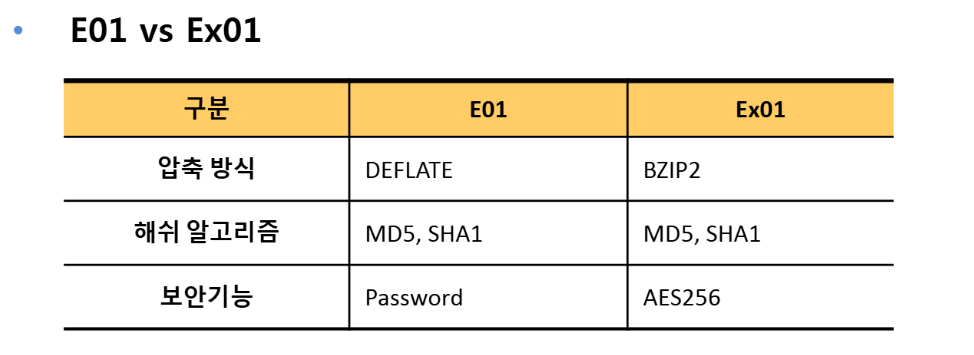

E01(Ex01) 이미지

- EnCase 등 도구에서 사용

- MD5, CRC, SHA1 해시값으로 무결성 유지

- Ex01은 AES256 등 보안 기능 강화

5. 저장매체 이미지 포맷

증거 획득 도구

1. FTK Imager

- 지원 파일 형식: RAW/DD, SMART, EnCase E01, AFF

- 파일 크기: 사용자 정의 가능

- 암호화 지원:

- SHA-512

- AES 128/192/256

- 패스프레이즈, 키파일, 인증서 등 키 자료 설정 가능

- 장점

- 가볍고 무료

- 다양한 포맷과 암호화 지원

- 이미지 생성 전 물리 드라이브, 논리 드라이브, 파일/폴더 등 선택 가능

2. Tableau Imager (with Write Blocker)

- 지원 형식: RAW/DD, EnCase E01, DMG

- 파일 크기 단위 설정: 700MB, 1G, 2G, 4G, 무제한

- 에러 복구 기능:

- Quick Recovery

- Complete Recovery

- 해시 지원: MD5, SHA1, MD5+SHA1

- 장점

- Tableau의 Write Blocker와 함께 사용하면 무결성 보장에 탁월

- 정밀한 복사 + 이미지 생성 기능

- USB 디스크 등 다양한 저장장치 지원

3. 기타 도구

- EnCase (Linen 버전): 전통적인 포렌식 소프트웨어, 법정에서 높은 신뢰도

- FAU DD: 리눅스 기반 dd 도구의 포렌식 확장 버전

< 디지털 증거 수집 방안 (Digital Evidence Collection) >

Slides/Fundamentals/(FP) 디지털 증거 수집 방안 (Digital Evidence Collection).pdf at master · proneer/Slides

Slides. Contribute to proneer/Slides development by creating an account on GitHub.

github.com

1. 온라인 수집

1)라이브 데이터

- 시스템이 작동 중일 때 수집 가능

- 메모리 데이터, 활성/비활성 주요 데이터 포함

- 이벤트 원인을 파악하는 데 유용

라이브 데이터 수집 시 주요 대상

- 물리 메모리 (RAM)

- 활성 데이터

- 네트워크 정보

- 실행 중인 프로세스

- 로그인 사용자 정보

- 시스템 정보

- 네트워크 인터페이스 정보

- 작업 스케줄러 정보

- 클립보드 내용

- 자동 실행 항목 등

- 비활성 주요 데이터

- 로그, 레지스트리, 웹 브라우저 기록 등

- 네트워크 패킷

라이브 데이터 수집 시 고려사항

- 시스템 변경을 최소화하도록 스크립트 또는 커맨드라인 도구 사용

- Windows: 배치 스크립트

- Linux/Unix: 셸 스크립트

- 수집 도구는 사전 준비된 명령어로 사용

- 중복 실행 가능 여부 확인 (증거 위변조 방지)

- 수집 전 테스트 필수

- OOV (Order of Volatility, 휘발성 민감도) 순서를 고려해 수집

실습

<FPLive_win.bat을 활용한 윈도우 라이브 데이터 수집>

2) 저장장치 복사

1. 복사 대상 조건에 따른 접근 방법

- 특정 폴더나 파일로 제한된 경우

- 라이브 상태에서 특정 시간대나 사용자 활동 중심으로 파일 검색 후 추출

- 키워드를 기반으로 검색 후 추출

- 저장장치 전체 이미지화가 불가능하거나 빠른 분석이 필요한 경우

- 시스템 주요 분석 데이터만 수집

예: /var/log 폴더(리눅스), 윈도우 시스템 로그 - 웹 브라우저 데이터, 이메일 저장 파일, 복호화 불가한 복사본, 로그(웹로그, 애플리케이션 등), 데이터베이스 파일 등도 포함

- 특정 시간 기준으로 생성/수정/접근된 파일만 선별 수집

- 시스템 주요 분석 데이터만 수집

2. 도구 – ROBOCOPY (Robust File Copy)

- 기본 복사 옵션

- /S : 하위 디렉터리 복사 (빈 디렉터리 제외)

- /E : 하위 디렉터리 포함해 빈 디렉터리까지 복사

- /MIR : 디렉터리 미러링

- /COPY:FLAG : 복사 항목 선택 (예: /COPY:DAT)

- D: 데이터, A: 속성, T: 타임스탬프, S: 보안, O: 소유자, U: 감사

- /COPYALL : 모든 정보 복사 (COPY:DATSOU)

- 파일 선택 옵션

- /A+:RASCHNETO : 특정 속성 가진 파일만 복사

- /MAXAGE:yyyymmdd, /MINAGE:yyyymmdd : 날짜 기준 복사

- /XJ : 연결지점(JUNCTION) 제외

- 다시 시도 옵션

- /R:n : 실패 시 n회 재시도 (기본값 100만 회)

- /W:n : 재시도 간 대기시간 (기본값 30초)

- 로깅 옵션

- /TS : 타임스탬프 포함 출력

- /FP : 전체 경로 포함

- /ETA : 예상 도착 시간 표시

- /TEE : 콘솔 및 로그 동시 출력

- /LOG:file : 로그 파일에 저장

3. 도구 – GImageX

- Windows Imaging Format (WIM) 형식의 이미지를 생성하는 도구

- 사용자는 GUI에서 소스 및 목적지 경로를 지정하여 디스크 이미지를 생성 가능

- 주요 입력 항목:

- Source (원본 디렉터리)

- Destination (이미지 저장 경로)

- Name / Description (이미지 이름 및 설명)

- Compression (압축 속도 선택)

- Boot, Verify, Check 등 다양한 옵션 체크 가능

실습

ROBOCOPY를 이용한 파일 선별 수집 실습

- 시스템 이벤트 로그 수집하기

- %SystemRoot%\system32\config 폴더 하위의 모든 파일 수집하기

3) 저장장치 이미징

- 전원 차단이 불가능할 경우 라이브 상태에서 이미지 획득 필요

- RAID, LVM 등 논리적 구성의 저장장치도 라이브로 이미지 가능

- 대부분 전용 소프트웨어를 이용해 이미지 획득

1. 이미징 방식

- 로컬 이미징

- 시스템에 직접 연결해 수행

- USB, IEEE1394, eSATA 등 외부 인터페이스 사용 가능

- 원격 이미징

- 네트워크 연결 상태에서 수행

- 서비스 포트를 활용하거나 트래픽 제한을 통해 처리

2. 이미지 획득 도구

- 로컬 이미징 도구

- FTK Imager (Lite) – AccessData

- 디스크 전체, 논리 드라이브, 폴더, 이미지 파일 등 다양한 선택 가능

- Tableau Imager – Guidance Software

- EnCase Forensic Imager – Guidance Software

- 원격 이미징 도구

- F-Response Series

- DD(Disk Dumper) + NetCat

- 네트워크로 이미지 전송을 위한 조합

실습

- FTK Imager 실습

- 라이브 시스템의 저장장치 이미지 만들기

- 이미지 파일을 마운트해서 열기

- F-Response 실습

- F-Response Tactical로 원격 시스템 저장장치 이미지 획득

2. 오프라인 수집

시스템이 꺼진(전원이 꺼진) 상태에서 이루어지는 디지털 증거 수집

1. 저장장치 복사

- 방법: 원본의 필요한 파일이나 폴더만 선택적으로 복사

- 장점:

- 필요한 데이터만 빠르게 수집 가능 → 분석 속도 향상

- 신속한 대응

- 단점:

- 삭제 파일, 숨겨진 데이터 확인 불가

- 메타정보 별도 관리 필요

2. 저장장치 복제 (클로닝)

- 방법: 원본 저장장치의 모든 섹터를 사본 장치에 복사

- 장점:

- 삭제된 파일까지 복구 가능

- 이미지보다 빠른 속도

- 현장 대응에 적합

- 단점:

- 동일한 크기의 사본 저장장치 필요

- 저장장치 오류/배드섹터도 복제됨

- 복제 전 완전삭제 필요

3. 저장장치 이미징 (Imaging)

- 방법: 원본의 모든 섹터를 이미지 파일로 저장

- 장점:

- 삭제 파일 복구 가능

- 공유/분석이 용이

- 압축, 암호화 가능 → 저장 효율, 보안 ↑

- 단점:

- 압축하지 않으면 원본보다 더 큰 저장공간 필요

- 포렌식 이미지 형식

| RAW (dd) | 단순 비트스트림, 보호 메커니즘 없음 |

| E01 / Ex01 | EnCase 지원 포맷, 무결성 보장 (CRC, MD5), 암호화/압축 지원 |

| 기타 | AFF, SMART, ProDiscover 등 다양한 형식 존재 |

4. 오프라인 수집 도구

- 쓰기방지장치

- Tableau Forensic Bridge

- Forensic Dock Series (WiebeTech)

- DriveLock (ICS)

- 복제/이미징 도구

- TD3 - Guidance Software

- Falcon - Logicube

- MagiCube 2 - Data Expert

- Image MASSter Solo-4 - ICS

무결성 불필요: 이미지 소프트웨어로 직접 복제/이미징 가능

무결성 필요: 쓰기방지장치 하에서 작업 수행

'인프런' 카테고리의 다른 글

| [인프런] 31. MUICache ~32. AmCache & ShimCache (0) | 2025.07.14 |

|---|---|

| [인프런] 26강 MFT 개념 및 실습 ~ 28강 바로가기(.LNK) 개념 및 실습 & 바로가기 파일 포렌식 (LNK Forensics) (1) | 2025.05.20 |

| [인프런] 강의섹션3. 침해사고 대응기법, 해커의 발자취를 찾아라 ~ 섹션4. 윈도우 포렌식, 깊게 들어가 보아요 & 레지스트리 포렌식과 보안 (Registry Forensics) (0) | 2025.05.13 |

| [인프런] 메모리 포렌식 (0) | 2025.04.08 |

| <인프런 - 기초부터 따라하는 디지털포렌식 (손지훈)> (0) | 2025.04.08 |